Le Règlement Général sur la Protection des Données (RGPD) est un texte européen qui vise à renforcer la protection des données à caractère personnel. Pour une entreprise française, se conformer à ces exigences est à la fois un impératif légal et un moyen de gagner la confiance de ses clients et partenaires. La mise en conformité représente un véritable projet d’entreprise qui mobilise des ressources multiples et nécessite l’adhésion de tous. Découvrons ensemble les étapes clés pour réussir cette démarche.

Adopté le 27 avril 2016, il est effectivement entré en application et est devenu obligatoire pour l’ensemble des États membres de l’Union européenne le 25 mai 2018.

📮 Sommaire

- Identifier les données personnelles

- Désigner un DPO

- Cartographier les traitements

- Analyser les risques et réaliser un PIA

- Réviser les contrats et politiques internes

- Mettre en place des mesures techniques et organisationnelles

- Gérer les violations de données

- Sensibiliser et former les équipes

1. Identifier les données personnelles

Avant toute chose, il est essentiel de réaliser un inventaire précis de toutes les données personnelles que l’entreprise collecte et utilise : informations clients, coordonnées de fournisseurs, données RH, etc.

Cette cartographie permet de savoir où ces informations sont stockées, qui y accède et dans quel but. Une telle visibilité est indispensable pour évaluer les risques et mettre en place les mesures de protection adéquates.

2. Désigner un DPO

Selon la taille de l’entreprise et la nature des traitements de données, la désignation d’un DPO peut être obligatoire ou fortement recommandée.

Le DPO agit comme un « chef d’orchestre » de la conformité : il veille au respect du RGPD, conseille la direction et les collaborateurs, et sert de point de contact avec la CNIL. Son indépendance et ses compétences doivent être garanties pour qu’il puisse exercer pleinement ses missions.

Cette étape n'est pas obligatoire mais recommandée.

3. Cartographier les traitements

En complément de l’identification des données, la cartographie des traitements décrit de façon détaillée chaque processus impliquant des données personnelles. Cette démarche documente les finalités, les destinataires, la durée de conservation et la base légale qui justifie chaque traitement (consentement, obligation légale, intérêt légitime, etc.). Au terme de ce travail, l’entreprise rédige et tient à jour un registre des activités de traitement, qui constitue un pilier essentiel de la conformité RGPD.

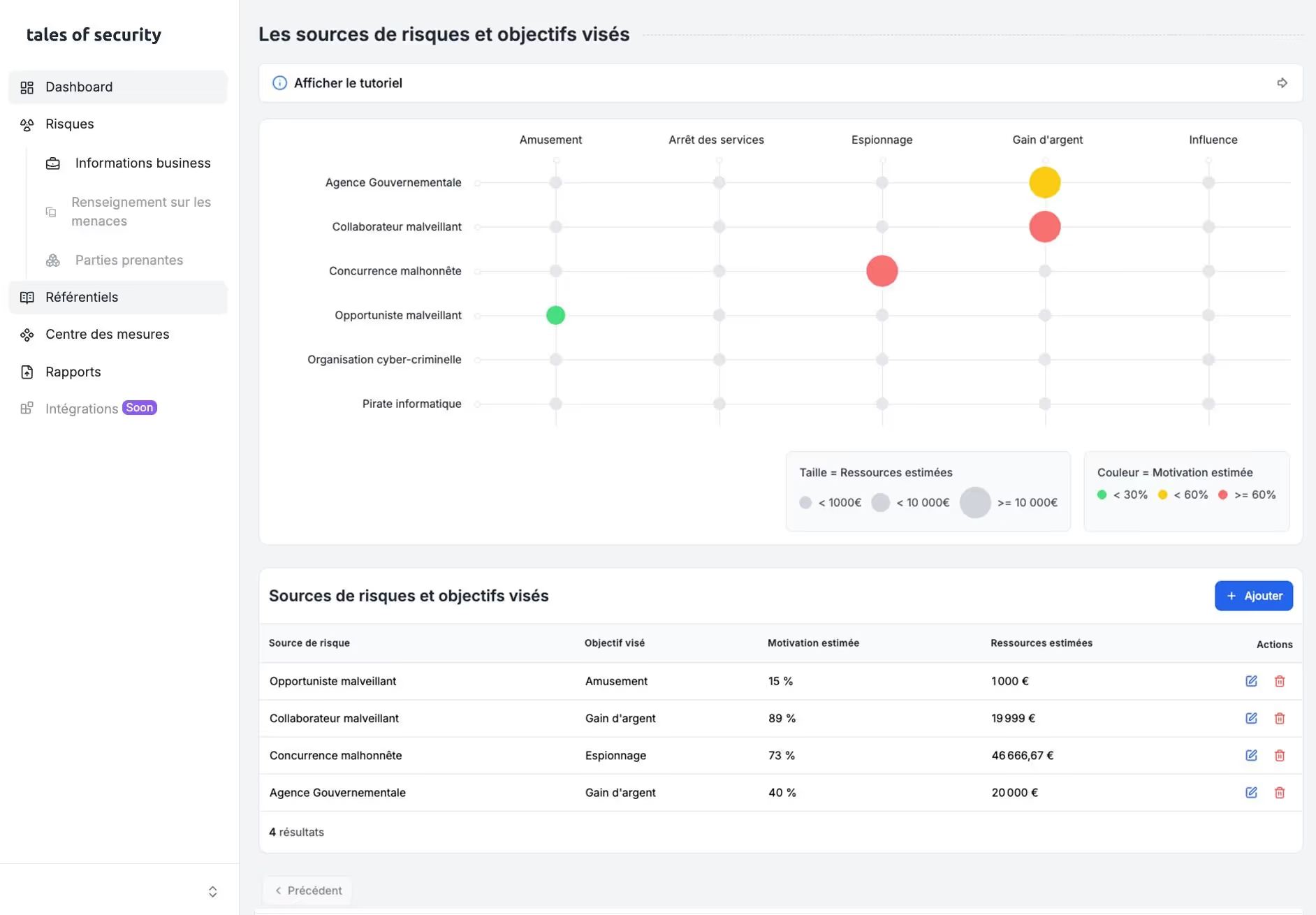

4. Analyser les risques et réaliser un PIA

Pour les traitements présentant un risque élevé pour les droits et libertés des personnes (par exemple, des données sensibles ou un suivi à grande échelle), le RGPD impose la réalisation d’une analyse d’impact (PIA). Cette étude sert à identifier les menaces potentielles, évaluer leur gravité et définir des mesures correctives. Même lorsque le PIA n’est pas obligatoire, une analyse des risques reste vivement recommandée afin de renforcer la protection des données et de limiter les risques juridiques et réputationnels.

5. Réviser les contrats et politiques internes

La mise en conformité RGPD implique de revoir l’ensemble des documents contractuels et des politiques internes : contrats de sous-traitance, conditions générales d’utilisation (CGU), politique de confidentialité, charte informatique, etc.

Il s’agit de s’assurer que chaque partenaire et fournisseur s’engage à respecter les règles de protection des données. Du côté des utilisateurs et clients, les mentions d’information doivent être claires et accessibles, afin de respecter l’obligation de transparence et de recueillir, si nécessaire, un consentement valide.

6. Mettre en place des mesures techniques et organisationnelles

Le RGPD exige que la sécurité des données soit adaptée aux risques identifiés. Concrètement, cela peut passer par le chiffrement des données, la pseudonymisation, la limitation des accès et la mise en place de procédures de gestion des mots de passe. Les entreprises doivent également penser à la traçabilité des accès, aux sauvegardes régulières, et à la maintenance de ces dispositifs. Parallèlement, un plan de gouvernance des données définit comment sont conservées, archivées et supprimées les informations recueillies.

7. Gérer les violations de données

En cas de violation de données présentant un risque pour les personnes concernées, l’entreprise a l’obligation de notifier la CNIL dans les plus brefs délais. Si le risque est jugé élevé, les personnes directement affectées doivent également être informées. Pour respecter ces obligations, il est crucial d’établir des procédures internes de détection, d’alerte et de réaction rapide, ainsi que de tenir un registre des violations de données. ⚠️ Une gestion rigoureuse et anticipée permet de limiter les conséquences négatives tant sur le plan légal que sur le plan de l’image de marque.

8. Sensibiliser et former les équipes

Une bonne partie des incidents liés aux données personnelles est causée par des erreurs humaines. Pour y remédier, il est indispensable de former les collaborateurs : organiser des sessions de sensibilisation, diffuser des consignes de bonnes pratiques et rappeler régulièrement les règles à respecter. Plus les équipes comprennent les enjeux et l’importance de la protection des données, mieux elles adopteront les réflexes adéquats. Cette sensibilisation contribue à ancrer une culture de la conformité au sein de l’entreprise.

La mise en conformité au RGPD est un processus continu, qui nécessite un suivi régulier et une actualisation permanente pour tenir compte des évolutions légales et technologiques. Si les contraintes peuvent parfois sembler lourdes, elles constituent aussi une opportunité de renforcer la confiance des clients et de soigner l’image de marque. En suivant méthodiquement les étapes clés qu'on vous a présentées ici, vous devriez disposer d’une feuille de route fiable pour vous conformer au RGPD et bâtir une relation plus transparente et sécurisée avec vos partenaires et vos clients.

👾 On a utilisé @Leonardo.ai pour générer notre image de couverture.

Prompt : Une vaste cour bondée, entourée de murs imposants recouverts de logos géants d'entreprises Internet populaires, de hashtags et de pancartes, est remplie d'une immense mer d'individus anonymes et sans visage, chacun se fondant dans la foule, dépourvus de traits faciaux distincts, avec des tons de peau allant du pâle au foncé, tous vêtus de tenues neutres et discrètes, rendant impossible l'identification ou la distinction d'une personne par rapport à une autre, comme s'il s'agissait de simples silhouettes, La seule touche de couleur provient des logos et des panneaux éclairés au néon qui les surplombent et qui projettent une lueur envoûtante sur toute la scène.